A través de este instructivo podrás obtener las herramientas y conocimientos necesarios para la configuración de un túnel IPSec en tu VPS Cloud, actuando este como uno de los extremos (pasivo) y el punto final de la conexión.

Requisitos previos:

- Tener otro extremo para la conexión (solución router/firewall), que actuará como el activo

- Permitir las conexiones al puerto 500/udp, tanto en el VPS Cloud como en el router/firewall externo

- En caso de que el extremo remoto se encuentre detrás de un NAT, se deberán de permitir las conexiones hacia el puerto 4500/udp, tanto en el VPS Cloud como en el router/firewall remoto.

Al seguir estos pasos podrás configurar tu propio túnel IPSec con el método de autenticación de PSK (Pre-Shared Key) mutua.

1. Instalación de RRAS (Routing and Remote Access Services)

Abrí una ventana de PowerShell como administrador y ejecutá el siguiente comando:

Install-WindowsFeature -Name DirectAccess-VPN -IncludeManagementTools | ft -AutoSize -Wrap

Una ejecución exitosa obtendrá una salida como la siguiente:

WARNING: You must restart this server to finish the installation process.

Success Restart Needed Exit Code Feature Result

------- -------------- --------- --------------

True Yes SuccessRestartRequired {DirectAccess and VPN (RAS), Remote Access, Remote Server Administration

Tools, Remote Access Management Tools...}

A continuación, reiniciá el servidor.

2. Creación de interfaz LAN

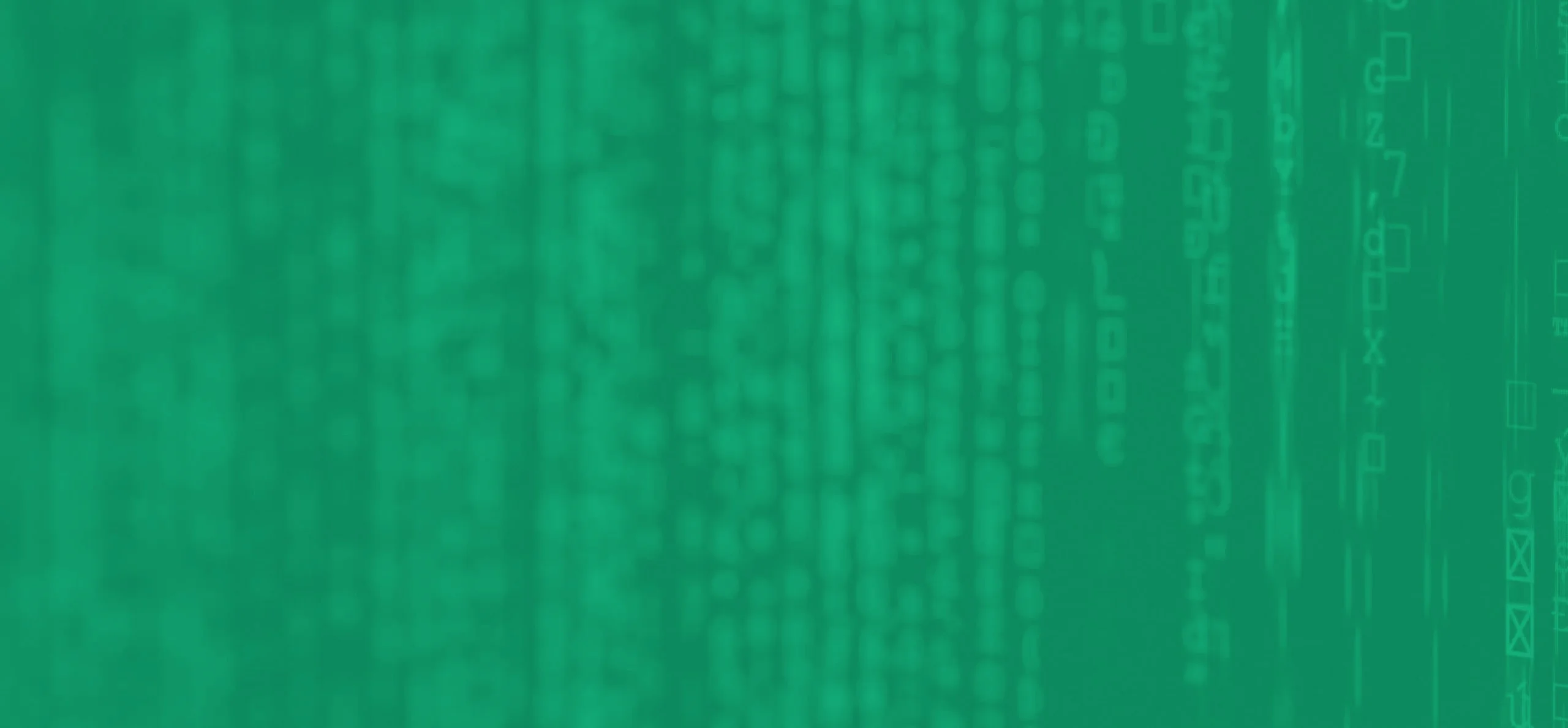

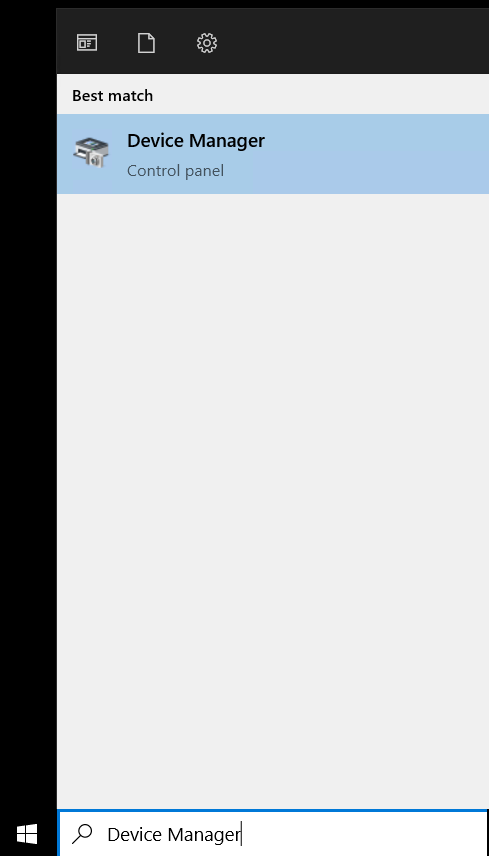

Dirigite a Device Manager

Cliqueá sobre el hostname de la PC y sobre la pestaña Action elegí la opción Add legacy hardware.

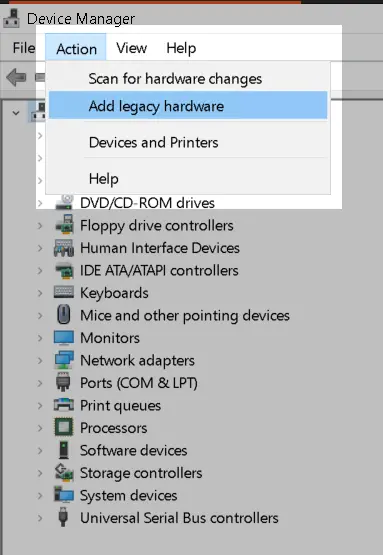

Continuá a través de la interfaz, elegí la segunda opción «Install the hardware that i manually select from a list (Advanced)» y hacé clic en «Next».

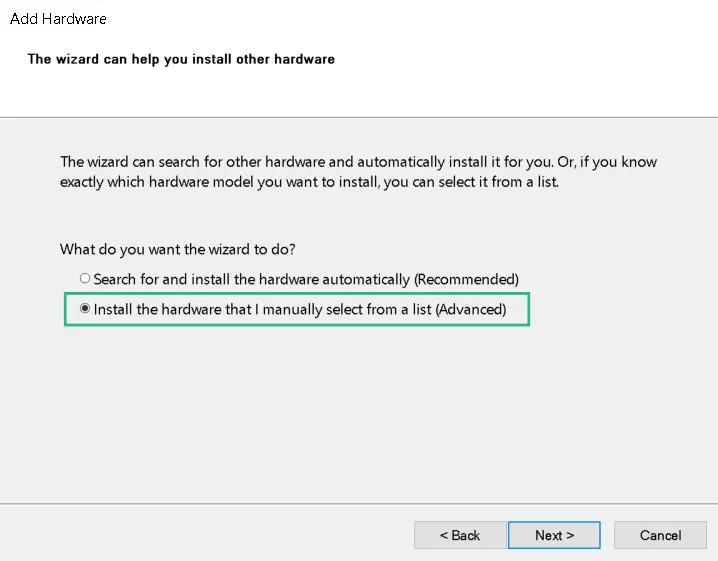

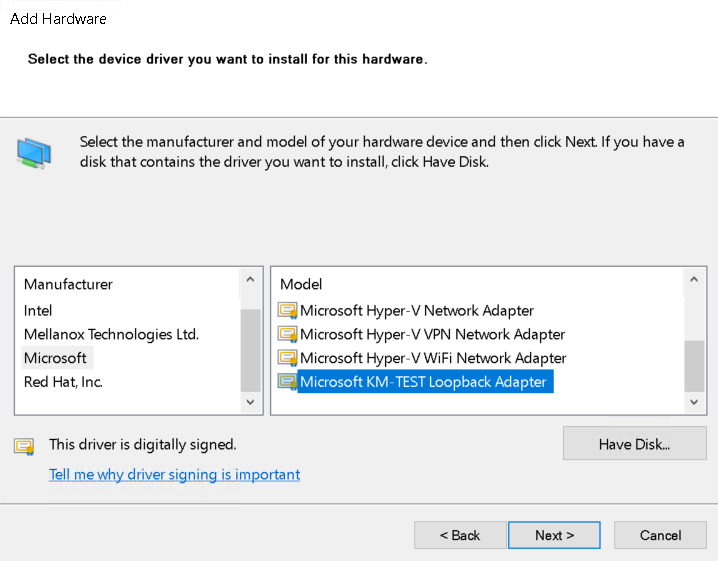

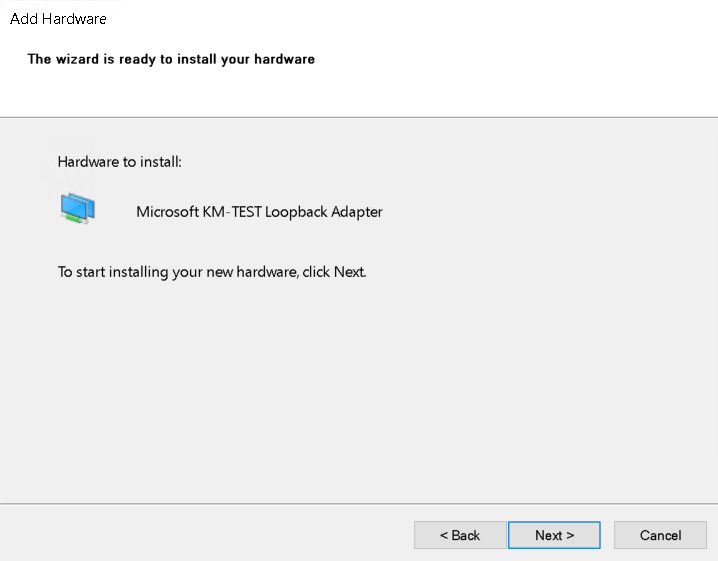

A continuación, seleccioná Network Adapters -> Microsoft -> Microsoft KM-TEST Loopback Adapter y avanzá hasta el final de la instalación.

3. Configuración interfaz LAN

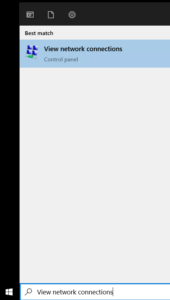

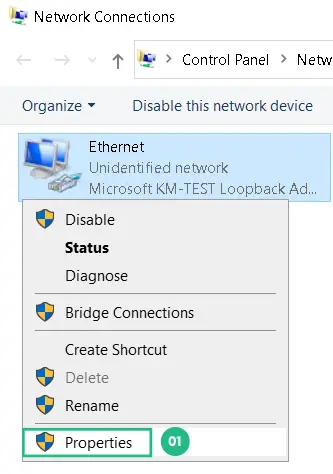

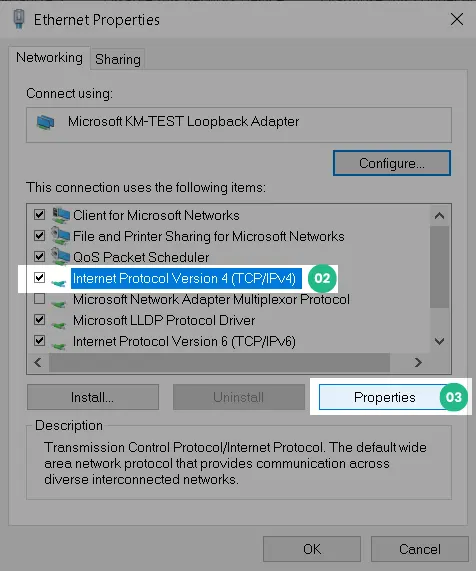

Dirigite a «View network connections» e ingresá en: 01- «Properties» -> 02- «Internet Protocol Version 4 (TCP/IPv4)» -> 03- «Properties»

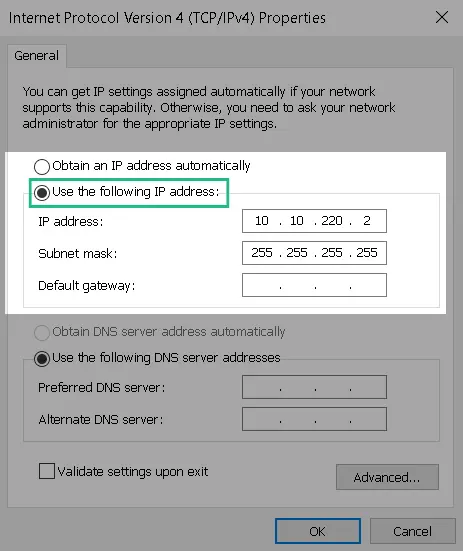

Seleccioná la opción «Use the following IP address» e ingresá la IP local de tu preferencia en el campo IP address (importante: esta IP deberá ser usada próximamente para la configuración del túnel en ambos extremos), por ejemplo: 10.10.220.2. Por otra parte, en el campo Subnet mask configurá una mascara /32 (255.255.255.255).

4. Habilitar el firewall

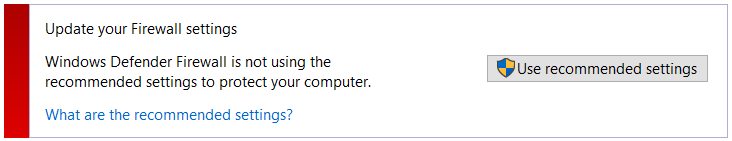

Para que RRAS pueda abrir los puertos necesarios, el firewall de Windows deberá de encontrarse encendido y funcionando correctamente.

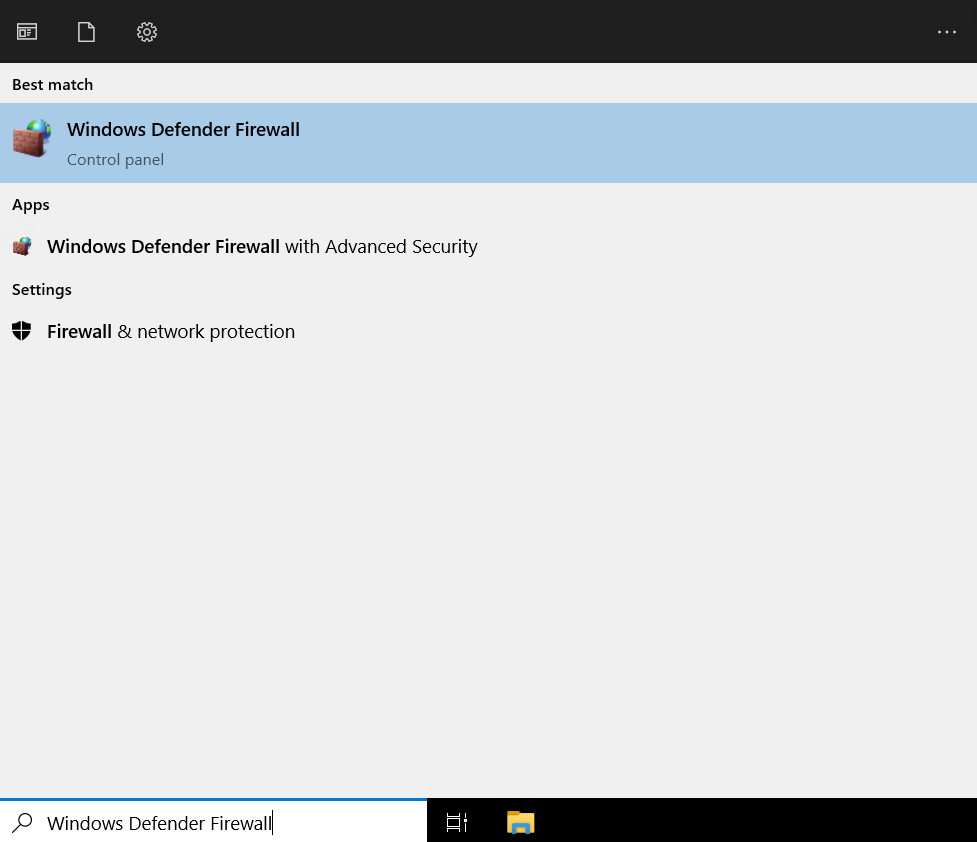

Si no tenés ninguna regla de firewall customizada, podés dirigirte a «Windows Defender Firewall» y utilizar la opción «Use recommended settings»

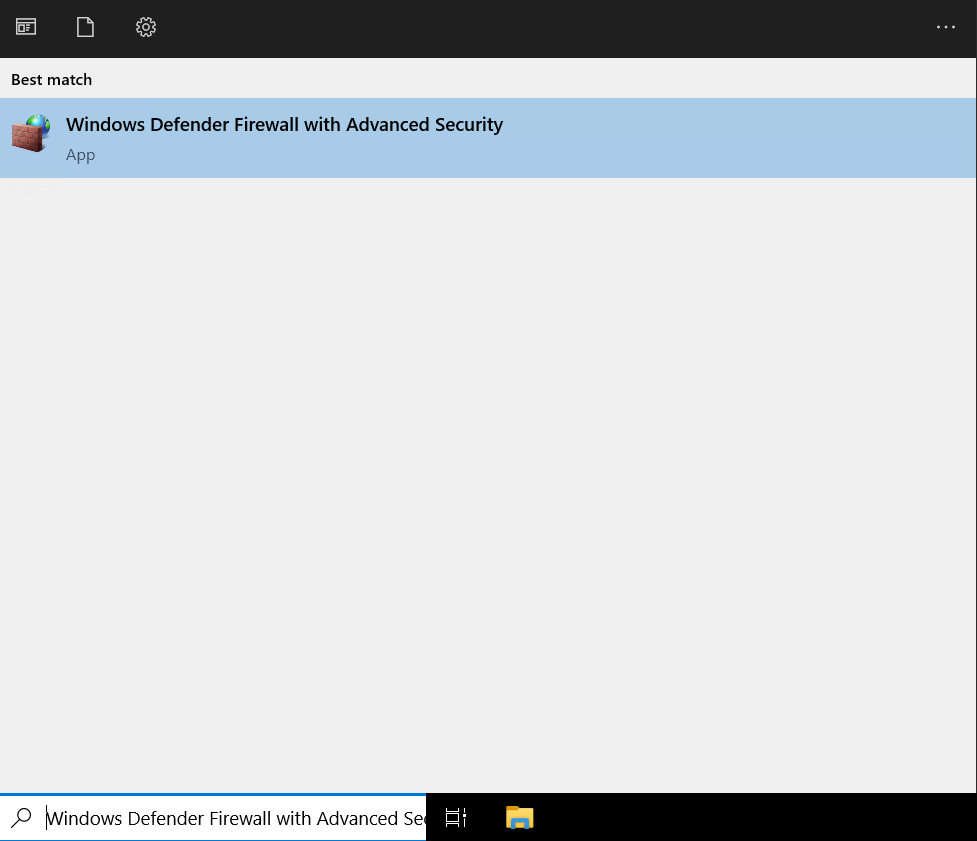

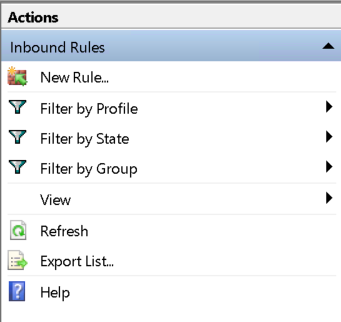

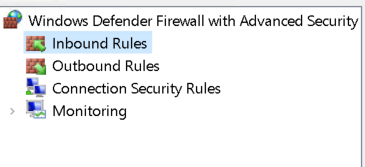

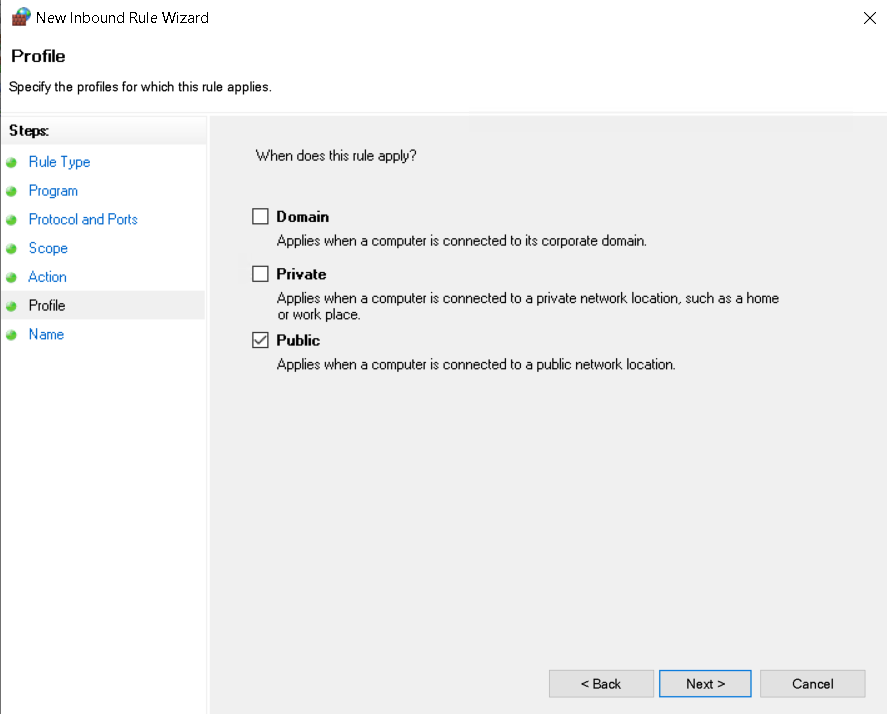

Posteriormente, deberás crear una regla para permitir el tráfico entre la LAN remota y la local, por lo cuál, debés dirigirte a: «Windows Defender Firewall with Advanced Security» -> «Inbound Rule» -> «New Rule…«

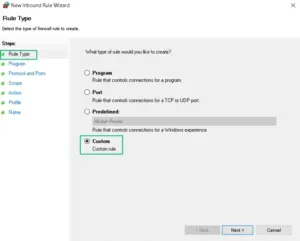

- En «Rule Type» seleccioná «Custom»

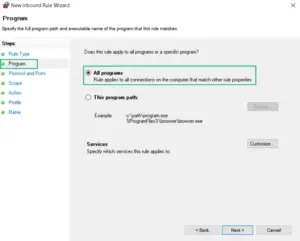

- En Program seleccioná All programs

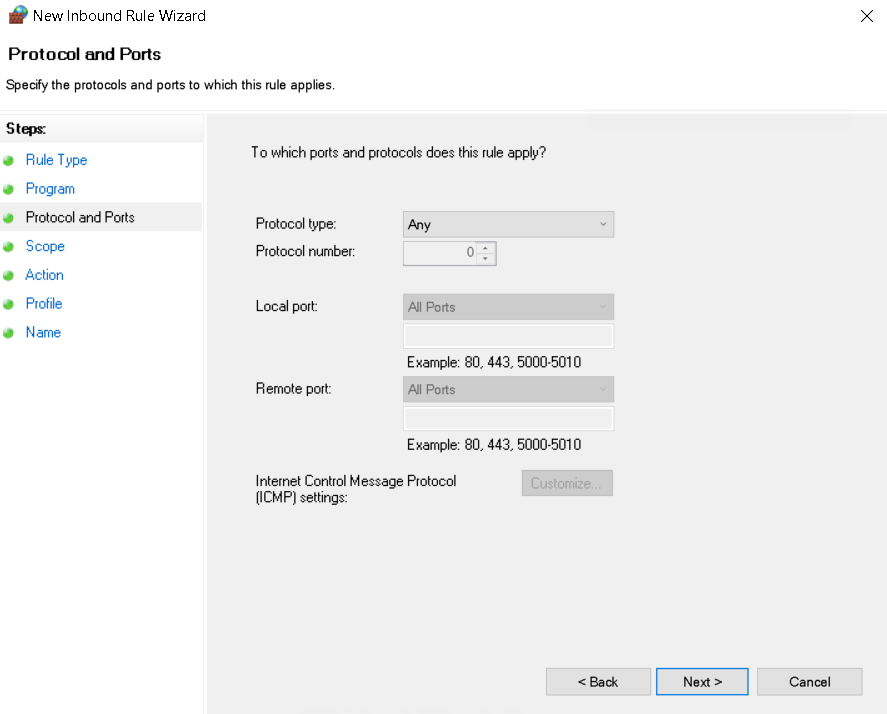

- En Protocol and Ports seleccioná Any

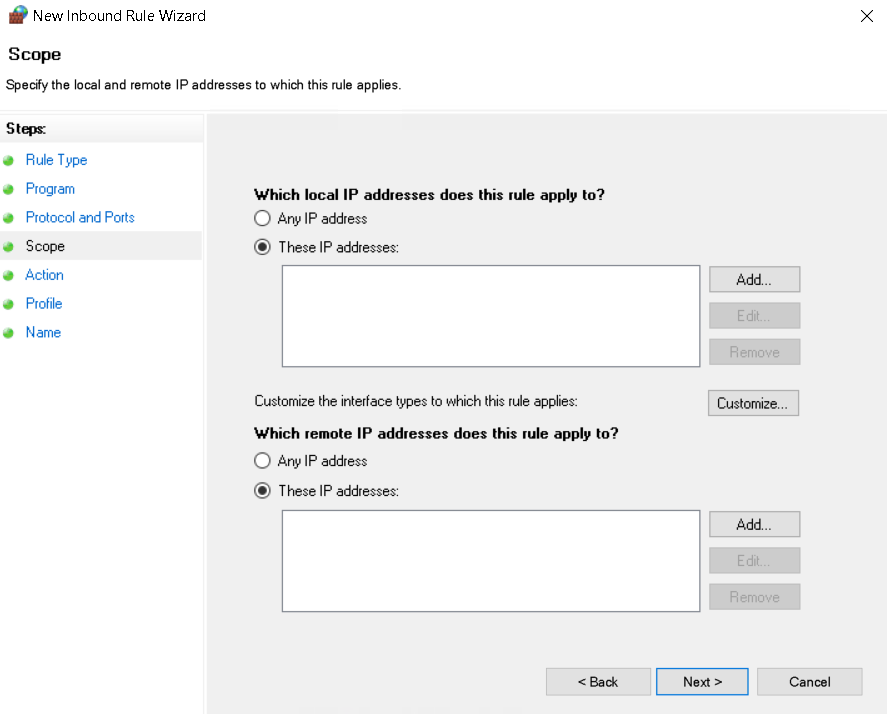

- En Scope, para Which local IP addresses does this rule apply to? seleccioná These IP addresses y cliqueá en Add. En la nueva ventana agregá la IP local que elegiste para la interfaz de red del VPS Cloud. Por otro lado, para Which remote IP addresses does this rule apply to? seleccioná These IP addresses y cliqueá en Add. En la nueva ventana agregá la IP o la red de IPs locales del extremo remoto.

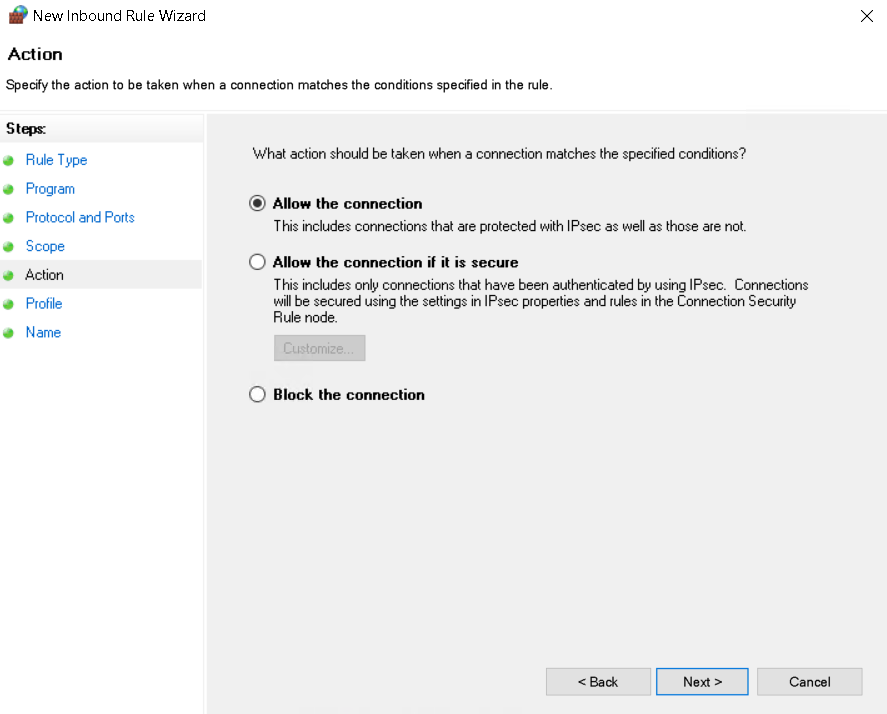

- En Action seleccioná Allow the connection

- En Profile seleccioná Public.

- En Name podés asignar cualquier nombre de preferencia.

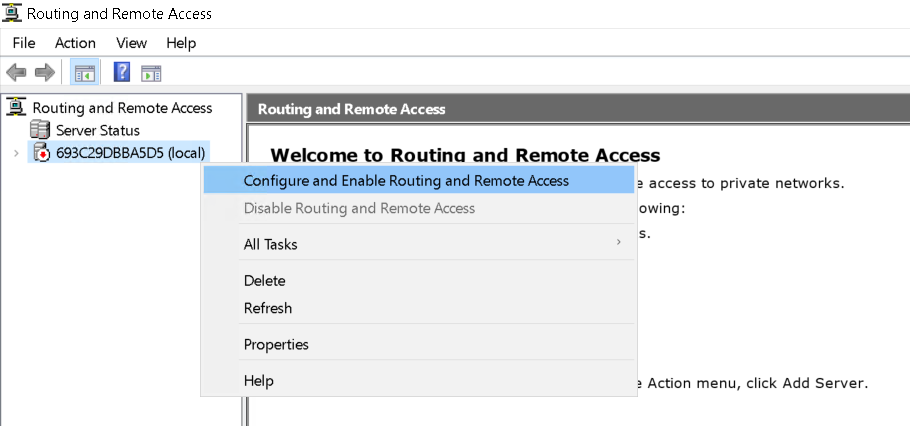

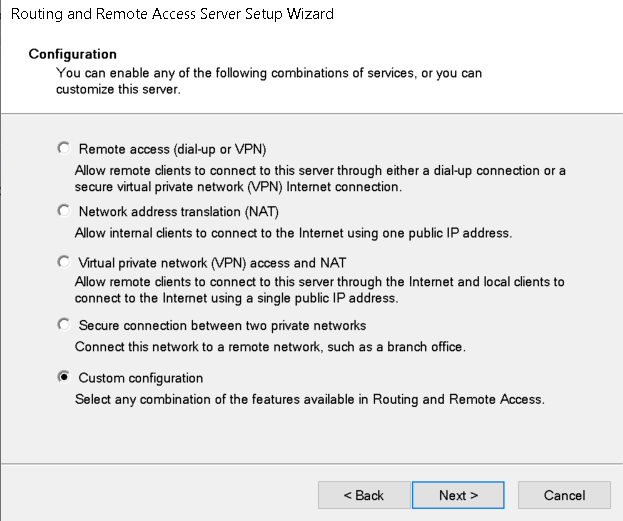

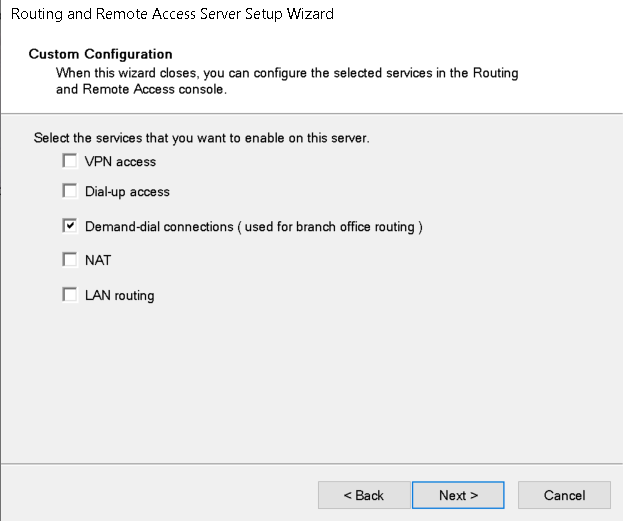

5. Configuración inicial de RRAS

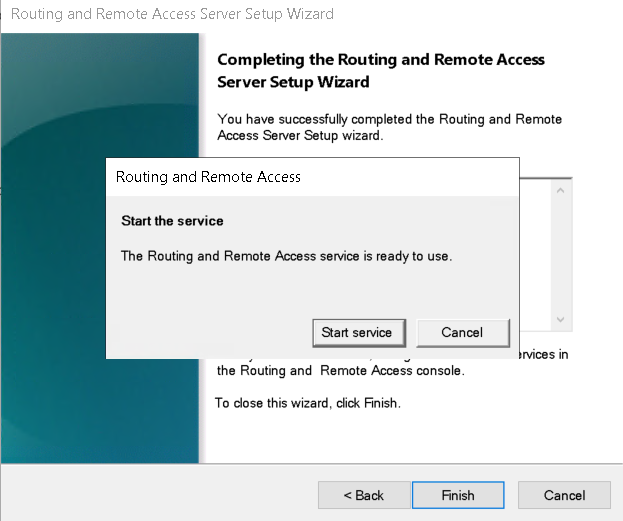

Dirigite a «Routing and Remote Access» y realizá click derecho sobre el hostname del servidor y seleccioná «Configure and Enable Routing and Remote Access» -> «Custom configuration» -> «Demand-dial connections», al final del setup cliqueá en «Start service».

6. Crear interfaz para la gestión del túnel

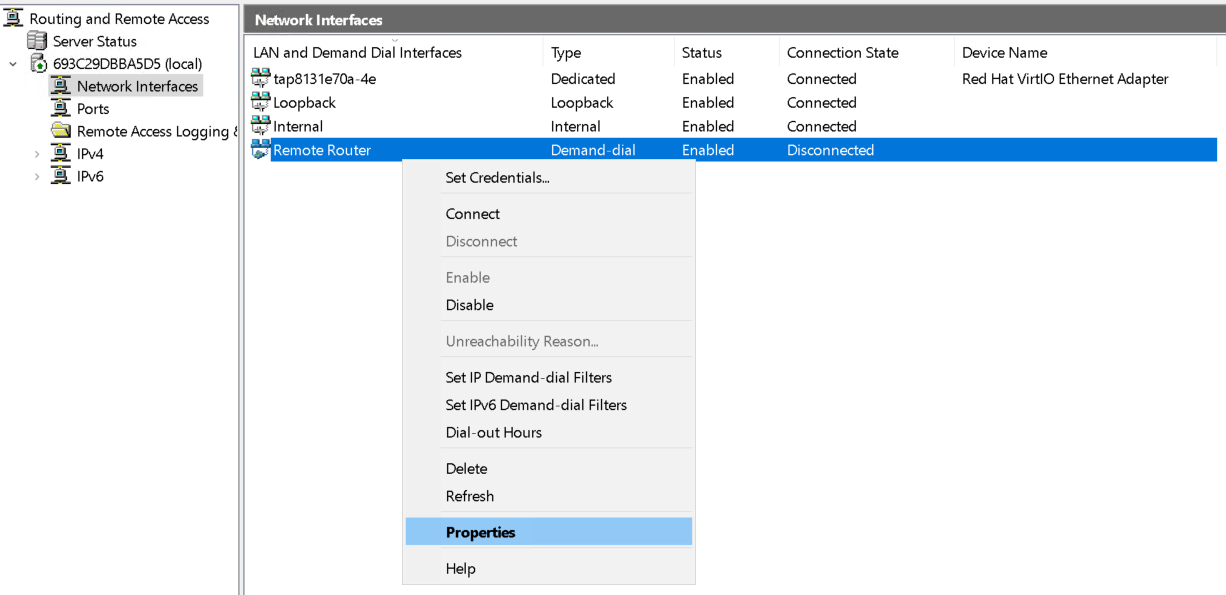

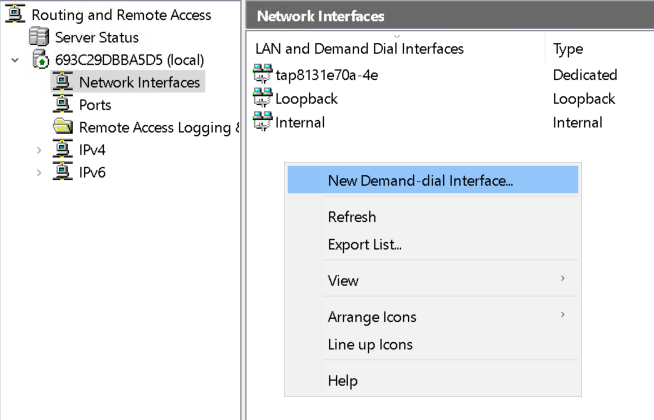

Desde RRAS, dirigite a «Network Interfaces», realizá click derecho sobre el espacio vacío en la nueva sección y seleccioná «New Demand-dial Interface…»

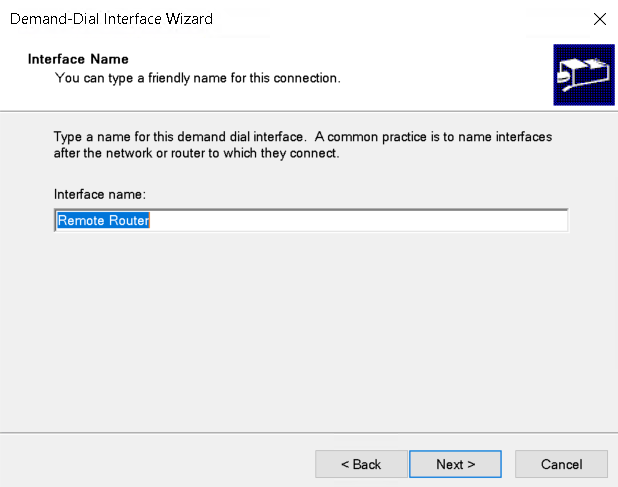

- En «Interface name» elegí el nombre que desees

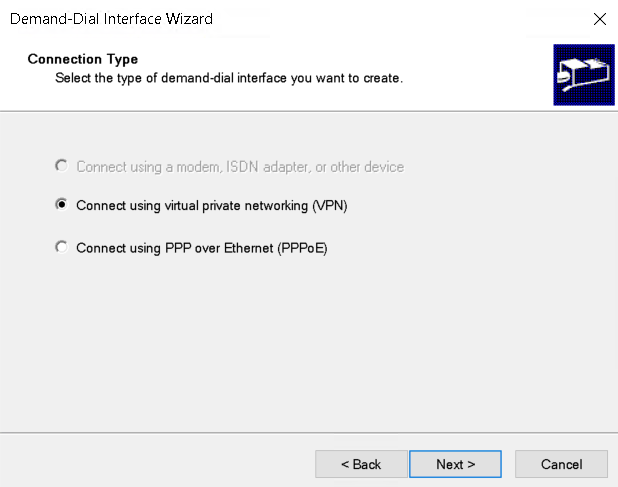

- En «Connection Type» elegí «Connect using virtual private networking (VPN)».

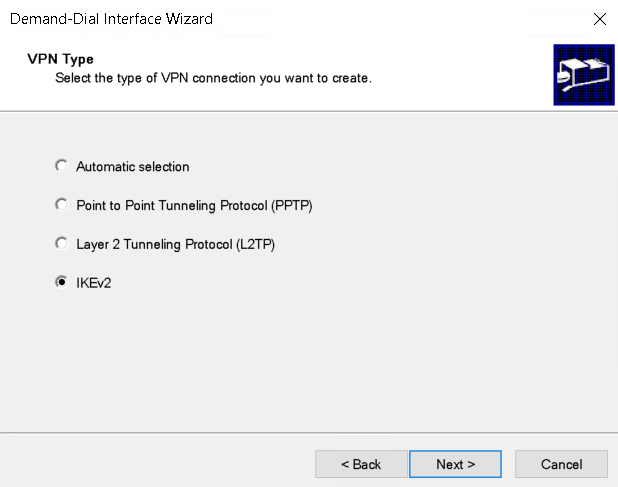

- En «VPN Type» elegí «IKEv2».

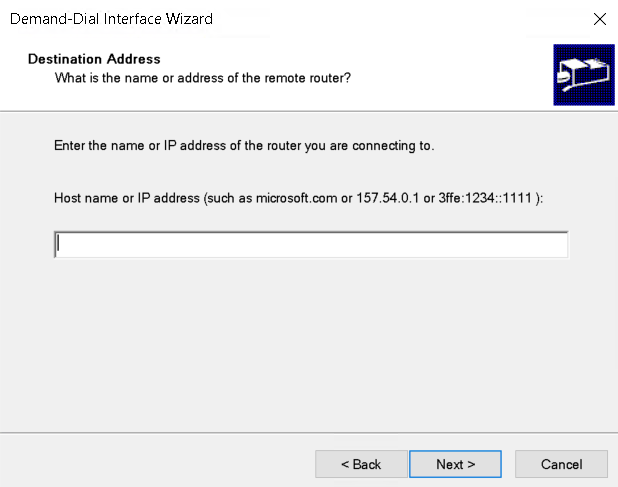

- En Destination Address ingresá la IP pública de tu solución de router/firewall que actuará como el otro extremo de la conexión del túnel

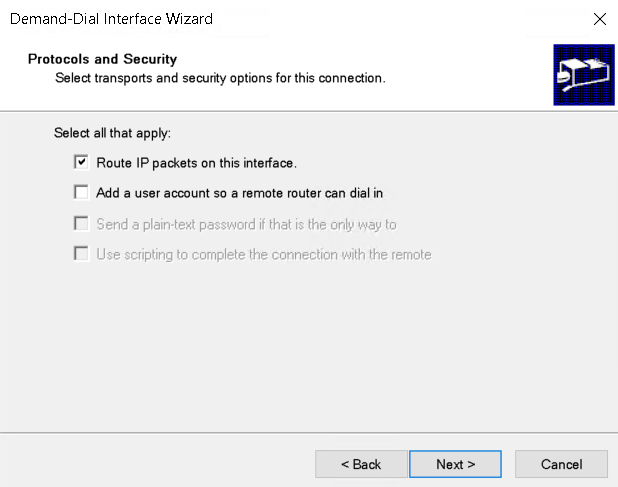

- En «Protocols and Security» solamente seleccioná «Route IP packets on this interface«

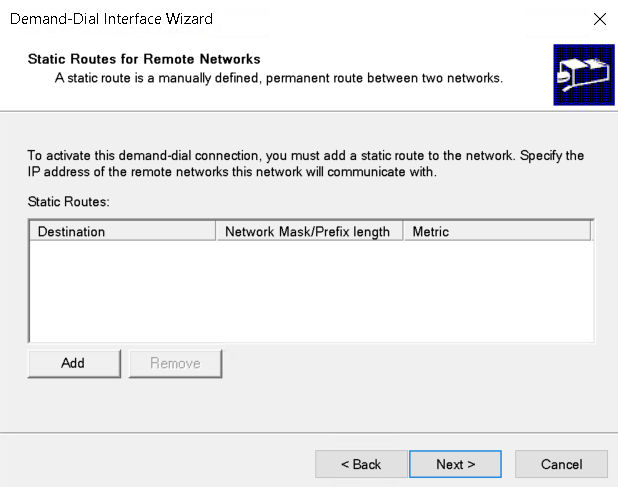

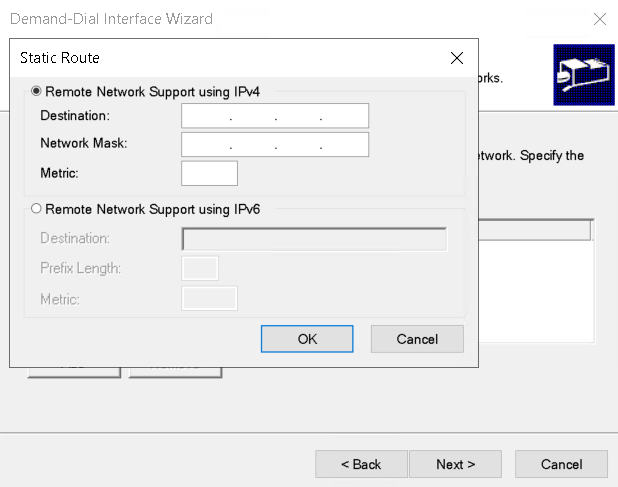

- En «Static Routes for Remote Networks» cliqueá en el botón «Add» y rellená los campos «Destination y Network Mask» con la red local que se encuentra detrás del otro extremo (router/firewall); en el campo «Metric» podés elegir cualquier valor de preferencia, por ejemplo: 10.

- En «Dial-Out Credentials» no es necesario rellenar los campos.

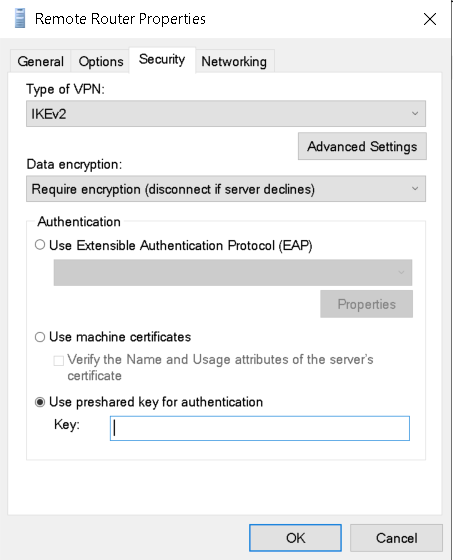

Sobre la interfaz recién creada, realizá click derecho y seleccioná Properties, posteriormente dirigete hacia la pestaña Security, seleccioná «Use preshared key for authentication» e ingresá la PSK que generaste en el extremo activo. Confirmá los cambios cliqueando en OK

7. Definición de políticas

Abrí una nueva ventana de PowerShell como administrador y ejecutá el siguiente comando, reemplazando las variables por las políticas que hayas definido en el extremo activo:

Set-VpnServerConfiguration -CustomPolicy -EncryptionMethod "[phase1_Encryption]" -DhGroup "[phase1_DhGroup]" -PfsGroup "[phase2_PFS]" -CipherTransformConstants "[phase2_Encryption]" -IntegrityCheckMethod "[phase1_Authentication]" -AuthenticationTransformConstants "[phase2_Authentication]"

Los valores que puede tomar cada variable desde el lado de Windows se definen a continuación:

- [phase1_Encryption] = DES, DES3, AES128, AES192, AES256, GCMAES128, GCMAES256

- [phase1_DhGroup] = None, Group1, Group2, Group14, ECP256, ECP384, Group24

- [phase1_Authentication] = MD5, SHA1, SHA256, SHA384

- [phase2_PFS] = None, PFS1, PFS2, PFS2048, ECP256, ECP384, PFSMM, PFS24

- [phase2_Encryption] = DES, DES3, AES128, AES192, AES256, GCMAES128, GCMAES192, GCMAES256, None

- [phase2_Authentication] = MD596, SHA196, SHA256128, GCMAES128, GCMAES192, GCMAES256, None

Por ejemplo:

Set-VpnServerConfiguration -CustomPolicy -EncryptionMethod "AES256" -DhGroup "Group14" -PfsGroup "PFS2048" -CipherTransformConstants "AES256" -IntegrityCheckMethod "SHA256" -AuthenticationTransformConstants "SHA256128"

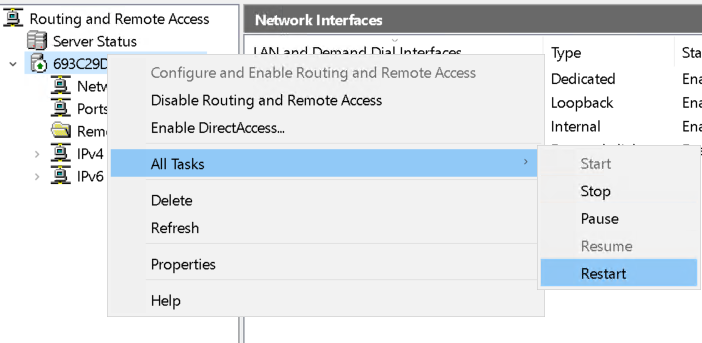

Finalmente, reiniciá el servicio de RRAS, dirigiéndote a RRAS -> Click derecho sobre el hostname -> «All Tasks» -> «Restart»

8. Conexión y prueba de funcionamiento

Si completaste todos los pasos anteriores y el extremo activo se encuentra correctamente configurado, ya deberías de poder establecer el túnel IPSec entre ambos extremos.

Por tanto, iniciá desde el extremo remoto la conexión a la phase 1 y 2.

Posteriormente, realizá una sencilla prueba de ping desde uno de los extremos hacia el otro, usando la IP local del contrario.